-

سه شنبه, ۲۳ فروردين ۱۴۰۱، ۱۰:۱۳ ب.ظ

-

۱۱۰۲

سلام دوستان :)

توی پست امروز قراره درباره هک کردن یک سرور SSH با هم دیگه صحبت کنیم.

اما قبلش بهتره که یکم درباره SSH اطلاعات جمع آوری کنیم.

سلام دوستان :)

توی پست امروز قراره درباره هک کردن یک سرور SSH با هم دیگه صحبت کنیم.

اما قبلش بهتره که یکم درباره SSH اطلاعات جمع آوری کنیم.

سلام دوستان :)

توی این پست میخوایم با هم نحوه ساخت یک اسکریپت پورت اسکنر با پایتون رو ببینیم.

همینطور که میدونید اسکن کردن پورت ها توی مباحث تست نفوذ و امنیت میتونه خیلی کاربرد داشته باشه و ما میتونیم با استفاده از پورت های باز، بسته به نوع سیستم و سیستم عامل و... بیایم و این پورت ها رو اکسپلویت کنیم.

سلام دوستان :)

توی این پست قراره با هم نحوه پیاده سازی حمله URL Snarfing در پایتون رو بببینیم.

شاید اول از خودتون بپرسین که اصلا URL Snarfing چی هست؟

URL Snarfing یک نوع حمله مرد میانی (MITM: Man in The Middle) هستش که قبلا این مبحث رو توی پست (ARP Spoofing در پایتون) توضیح دادم.

قبل از اینکه بریم سراغ ادامه مطلب بهتره که بدونیم اهمیت یادگیری این نوع حملات اینه که ما میتونیم آسیب پذیری های یک شبکه و سیستم حفاظت شده رو شناسایی کنیم و با پوشش این آسیب پذیری ها از هک شدن اون شبکه و سیستم جلوگیری کنیم.

سلام دوستان :)

توی پست (ARP Spoofing در پایتون) با هم دیدیم که چطوری میتونیم یکی از رایج ترین نوع حملات مرد میانی (MITM : Man in The Middle) رو با هم پیاده سازی کنیم و همچنین دیدیم که این نوع حمله بسیار خطرناکه و ما میتونیم تمام ترافیک هدفمون رو ببینیم.

توی این پست میخوایم نحوه جلوگیری از ARP Spoofing رو ببینیم.

سلام دوستان :)

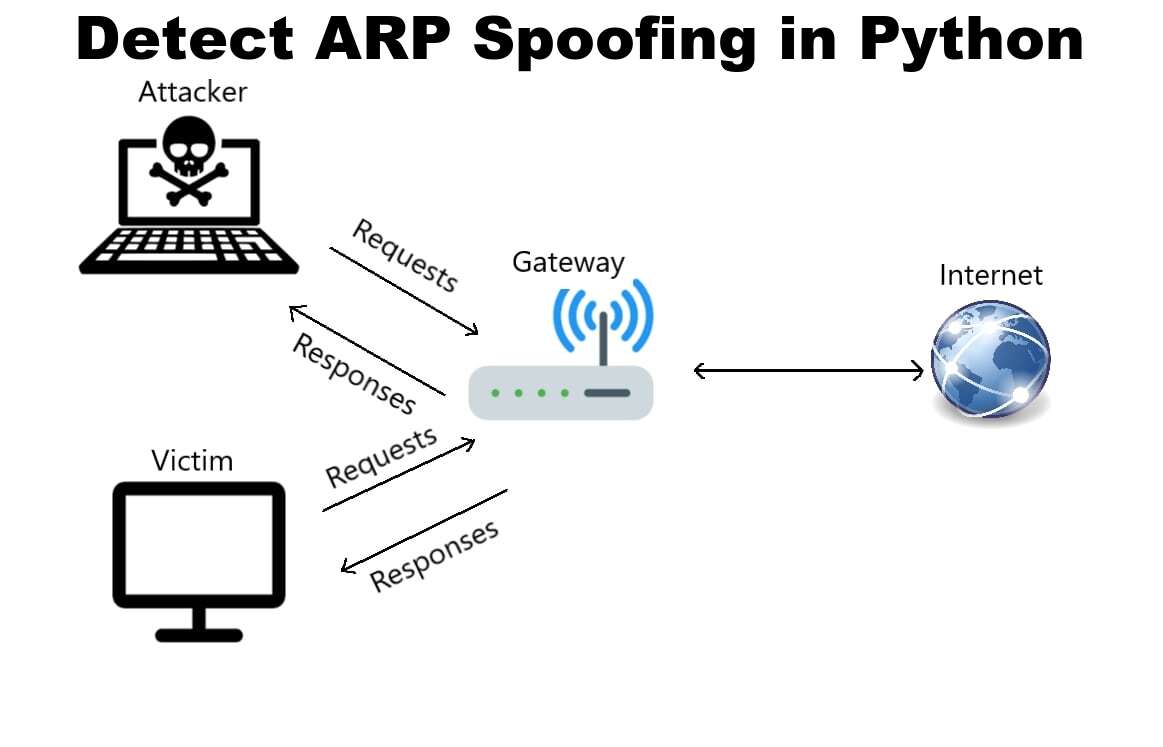

توی این پست قراره با هم نحوه انجام ARP Spoofing رو ببینیم.

توی پست (ساخت ابزار اسکن شبکه در پایتون با scapy) با هم نحوه ساختن یک اسکنر شبکه رو دیدیم و همچنین با بسته های ARP آشنا شدیم. بسته های ARP نوعی بسته بودن که وقتی به یک IP مشخص ارسال میشدن اون هاست برای ما آدرس مک خودش رو ارسال می کرد.

ARP Spoofing یکی از رایج ترین شیوه های انجام حمله مرد میانی(MITM : Man In The Middle) هستش.

همونطوری که میدونید حمله مرد میانی به این صورته :

حالا ARP Spoofing چیه ؟

همینطور که میدونین هر دستگاه یک جدول mac داره که mac آدرس هر IP رو توی خودش ذخیره میکنه. حالا اگه ما بیایم به کلاینت A بگیم که من کلاینت B هستم و مک آدرس خودمون رو بهش بدیم و با کلاینت B هم همینکارو انجام بدیم اتفاقی که میفته اینه که جدول مک این کلاینت ها مسموم میشه و تمام اطلاعاتی که بینشون رد و بدل میشه رو ما میتونیم با ابزار هایی مثل wireshark شنود کنیم. به همین راحتی !